Benne de Weger - Elementaire Getaltheorie en Asymmetrische Cryptografie

Over het boek

Benne de Weger, Elementaire Getaltheorie en Asymmetrische Cryptografie,verschenen bij Epsilon-Uitgaven in de wetenschappelijke reeks als deel 63,

Utrecht, 1e druk juli 2009, 2e druk februari 2011, 3e druk september 2016, ISBN 978-90-5041-108-0. Prijs: € 25,-.

Bij dit boek hoort de MCR-software (inmiddels versie 4), zie onder.

Verder vindt u hier de inhoudsopgave, het complete inleidende hoofdstuk (4.1 MB), een lijst met errata, en recensies.

Het boek is oorspronkelijk geschreven als cursusmateriaal voor de cursus Capita Selecta Wiskunde van de Open Universiteit Nederland, en is geschikt voor zelfstudie.

Enkele citaten uit het voorwoord:

| "De doelgroep van dit boek is (...) in de eerste plaats studenten en docenten Informatica (hbo- en universitair niveau), docenten wiskunde en informatica in de bovenbouw van het voortgezet onderwijs, en IT- en informatiebeveiligingsprofessionals die meer willen weten over de wiskundige achtergrond van de asymmetrische cryptografie. Maar ook wiskundigen en andere geïnteresseerden die willen begrijpen hoe getaltheorie een essentiële rol speelt in toepassingen in de cryptografie (...)." |

| "Het boek blijft elementair, dat wil zeggen dat het ongeveer het niveau van het tweede jaar in een universitaire informaticaopleiding heeft. Enig gevoel voor wiskundig redeneren is nodig, maar meer dan voorkennis op het niveau van het eindexamen vwo met een exact profiel is niet vereist (...)." |

| "De focus van het boek ligt op de wiskunde, met name de getaltheorie: het boek wil laten zien hoe het begrip van getaltheorie essentieel is voor het begrijpen en goed kunnen gebruiken van asymmetrische cryptografie." |

| "Het boek is geen inleiding in de getaltheorie op zich: alleen die getaltheorie wordt behandeld die direct van belang is voor het begrijpen van enkele veelgebruikte cryptografische systemen. " |

| "Het boek is geen inleiding in de cryptografie op zich: alleen enkele asymmetrische cryptografische systemen worden behandeld die direct gebaseerd zijn op elementaire getaltheorie." |

Over de auteur

Benne de Weger is

universitair hoofddocent cryptologie bij de Technische Universiteit Eindhoven.

Benne de Weger is

universitair hoofddocent cryptologie bij de Technische Universiteit Eindhoven. E-mail: b.m.m.d.weger<at>tue.nl.

Deze woordenwolk is gemaakt met Wordle

op basis van hoofdstuk 1 van het boek.

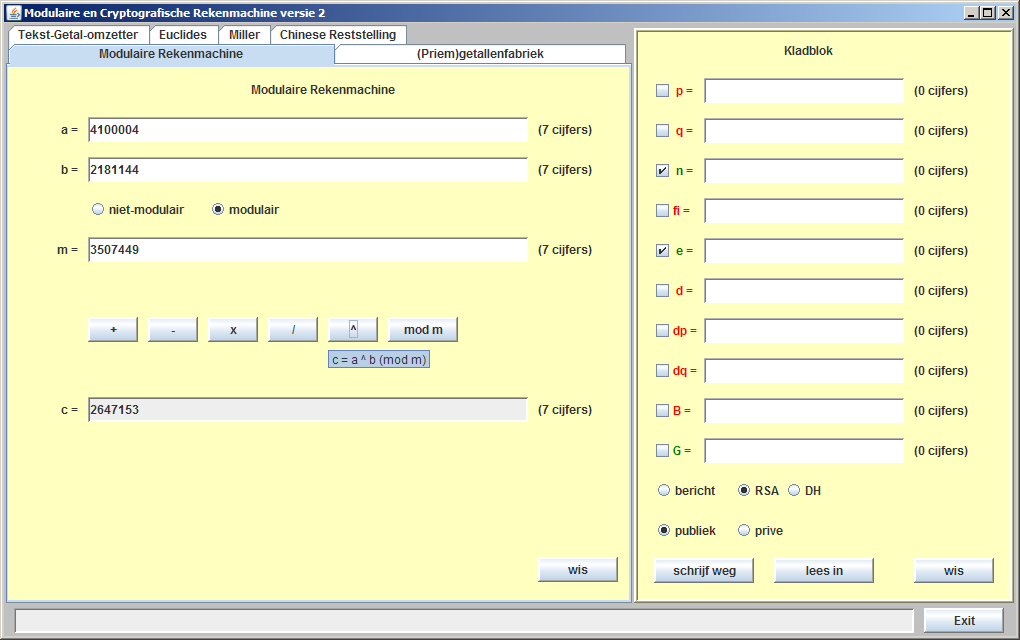

MCR - Modulaire en Cryptografische Rekenmachine

Het zelf oefenen met asymmetrische cryptografie vereist dat u makkelijk kunt rekenen met tamelijk grote getallen. Die getallen worden al gauw zo groot dat zakrekenmachines het niet meer aankunnen, laat staan dat u het rekenwerk met de hand zou willen doen. Om dergelijke oefeningen mogelijk te maken is bij het boek een Java-programma ontwikkeld en op het internet beschikbaar gemaakt. Dit programma MCR, Modulaire en Cryptografische Rekenmachine, is beschikbaar op https://www.win.tue.nl/~bdeweger/MCR/.Bij het programma en op de website is een handleiding beschikbaar. Deze handleiding bevat ook een aantal ’Gebruiksvoorbeelden’. Dat zijn standaardrecepten voor cryptografische taken als het maken van een sleutelpaar en het versleutelen van een tekst.

Met dit programma kunt u met echt grote getallen rekenen, van zeker enkele honderden

cijfers groot. Dat betekent dat u er cryptografische bewerkingen mee kunt doen met sleutellengtes

die een realistische grootte hebben.

Met dit programma kunt u met echt grote getallen rekenen, van zeker enkele honderden

cijfers groot. Dat betekent dat u er cryptografische bewerkingen mee kunt doen met sleutellengtes

die een realistische grootte hebben.

Inhoud

| I. | Introductie |

|---|---|

| I.1 | Wiskunde in uw broekzak |

| I.2 | Getaltheorie |

| I.3 | Informatiebeveiliging |

| I.4 | Historische cryptografie |

| I.5 | Moderne cryptografie |

| I.6 | Doel en opzet van het boek |

| I.7 | Literatuur |

| 1. | Deelbaarheid |

| 1.1 | Rekenen met grote getallen |

| 1.2 | Delen met rest |

| 1.3 | Priemgetallen |

| 1.4 | Grootste gemene deler |

| 1.5 | Ontbinding in priemfactoren |

| 1.6 | Algoritme van Euclides |

| 1.7 | Herhalingsopgaven |

| 1.8 | Samenvatting |

| 2. | Congruenties |

| 2.1 | Congruenties |

| 2.2 | Rekenen met congruenties |

| 2.3 | Inversen |

| 2.4 | De φ-functie van Euler |

| 2.5 | De stellingen van Fermat en Euler |

| 2.6 | De Chinese reststelling |

| 2.7 | Herhalingsopgaven |

| 2.8 | Samenvatting |

| 3. | Priemgetallen, factoriseren en discrete logaritmen |

| 3.1 | Primaliteitstests |

| 3.2 | Priemgetalverdeling |

| 3.3 | Priemgetallen maken |

| 3.4 | Factoriseren |

| 3.5 | Discrete Logaritmen |

| 3.6 | Herhalingsopgaven |

| 3.7 | Samenvatting |

| 4. | Cryptografie |

| 4.1 | Diffie-Hellman sleuteluitwisseling |

| 4.2 | Versleutelen en ontsleutelen met RSA |

| 4.3 | Veiligheid van RSA |

| 4.4 | Veilige RSA-sleutelparen |

| 4.5 | Authenticatie en digitale handtekeningen met RSA |

| 4.6 | Versnelling van RSA met de Chinese reststelling |

| 4.7 | Herhalingsopgaven |

| 4.8 | Samenvatting |

| U. | Uitwerkingen van de opgaven |

| U.I | Uitwerkingen bij hoofdstuk I |

| U.1 | Uitwerkingen bij hoofdstuk 1 |

| U.2 | Uitwerkingen bij hoofdstuk 2 |

| U.3 | Uitwerkingen bij hoofdstuk 3 |

| U.4 | Uitwerkingen bij hoofdstuk 4 |

Errata

Komt u een fout tegen in het boek die hieronder nog niet vermeld staat, dan stelt de auteur het zeer op prijs als u dat aan hem doorgeeft.1e druk, blz. 108: de eerste zin dient als volgt te worden gelezen:

"Verder voortbouwend op deze ideeën is in de jaren 80 van de vorige eeuw de lineaire zeef bedacht door Richard Schroeppel, als variant daarop de kwadratische zeef door Carl Pomerance, en in de jaren 90 de Number Field Sieve (getallenlichamenzeef) door John Pollard."

(22 aug. 2009, met dank aan Arjen Lenstra)

1e druk, blz. 108, 12e regel van onderen en 2e druk, blz. 106, 9e regel van boven:

"willekeurige a met p | a" moet zijn: "willekeurige a met p geen deler van a".

(14 sep. 2012, met dank aan Evert van de Vrie)

1e druk, blz. 65 en 2e druk p. 63, in het Voorbeeld de 4e regel van onderen:

"omdat 2 en 3 relatief priem zijn" moet zijn: "omdat 2 en 5 relatief priem zijn".

(20 sep. 2013, met dank aan Kees van Vliet)

1e druk, blz. 126 (1x), 138 (1x) en 139 (1x), en 2e druk p. 122 (1x) en 135 (2x), in Voorbeelden:

"11357" moet zijn: "11537".

(15 mrt. 2014, met dank aan Arina de Groot)

1e druk, blz. 70, 2e druk, blz. 65, 3e druk, blz. 66, enkele regels onder Tabel 2.8::

"877" moet zijn: "887" (2x).

(16 dec. 2019, met dank aan Denis Ballet)

Hoofdstuk I - Introductie is nu online beschikbaar

Te downloaden (4.1 MB): Hoofdstuk I - Introductie uit de 2e druk (met dank aan Epsilon Uitgaven voor de toestemming).Tweede druk

Na ruim een jaar al (in februari 2011) verscheen de 2e druk. Naast een aantal kleine verbeteringen van formuleringen, fouten en layout is in hoofdstuk 4 een tweetal opgaven toegevoegd. Daardoor is in het grootste deel van hoofdstuk 4 de nummering van opgaven en algoritmen aangepast. Ook de bladzijindeling is in het hele boek aangepast. De eerste en de tweede druk zijn nog wel goed naast elkaar te gebruiken.Derde druk

En vijf en een half jaar later (in september 2016) is er de derde druk. Alleen een enkele fout is verbeterd.Recensies (de veer in eigen achterwerk)

Lex Borger in Informatiebeveiliging 15, 2015, No. 7, blz. 25:| "... | eerste (boek) waar ik voor mijn gevoel geen moeite hoefde te doen om het te begrijpen ... " |

| "... | Ik heb andere boeken bekeken die cryptografie trachten uit te leggen, maar de meesten lijken de berekeningen juist complexer te maken dan te versimpelen. Iets wat Benne wél doet. ... " |

| "... | alles met goed te volgen voorbeelden, die na te rekenen zijn ... " |

| "... | kan bijna niet duidelijker ... " |

| "... | totdat je RSA en Diffie-Hellman zelf helemaal stap voor stap begrijpt en kunt narekenen ... " |

| "... | Heb je een noodzaak om asymmetrische cryptografie en de berekeningen die er achter schuilgaan te begrijpen, dan is dit het boek dat je wilt lezen. ... " |

| "... | De schrijver heeft willen laten zien hoe het begrip van getatheorie essentieel is voor het begrijpen en goed kunnen gebruiken van asymmetrische cryptografie. Dat is volgens mij uitstekend gelukt. ... " |

| "... | een mooi inkijkje in de cryptografie gebaseerd op getaltheorie ... " |

| "... | Gelukkig is er dan nu het boek Elementaire Getaltheorie en Asymmetrische Cryptografie ... " |

| "... | zeer geschikt ... voor docenten wiskunde die hun getaltheoretische kennis willen opfrissen of aanvullen en die zich willen voorbereiden op het geven van een lessenreeks over cryptografie ..." |

| "... | leent het boek zich uitstekend voor zelfstudie ..." |

| "... | theorie is helder opgeschreven ..." |

| "... | erg aardig ... zijn de stukjes tussendoor ... over belangrijke wiskundigen als Gauss, Fermat en Euler ..." |

| "... | goed boek ... met veel aandacht voor de opbouw van de getaltheoretische basis en daarnaast een duidelijke beschrijving van de asymmetrische cryptografie en de toepassingen daarvan ..." |

| "... | kan het een ieder die op school aandacht aan dit onderwerp wil besteden, aanbevelen om de eigen kennis te vergroten en te verdiepen. ..." |

| "... | De schrijver heeft willen laten zien hoe het begrip van getatheorie essentieel is voor het begrijpen en goed kunnen gebruiken van asymmetrische cryptografie. Dat is volgens mij uitstekend gelukt. ... " |

| "... | een mooi inkijkje in de cryptografie gebaseerd op getaltheorie ... " |

| "... | geschikt voor zelfstudie, doordat de opdrachten zorgvuldig zijn opgebouwd en zijn voorzien van heldere uitwerkingen ... " |

| "... | goede inleidingen die uitleggen wat het verband is tussen de theorie en de toepassing: motiverend ... " |

| "... | Ook nuttig is de website met een rekenprogramma ... " |

| "... | Een van de meest heldere inleidingen op dit onderwerp. ... " |